Введение

В области кибербезопасности эксплуатация нулевых дней представляет собой постоянную и неуловимую угрозу. Эти уязвимости, которые злоумышленники используют до того, как разработчики успевают их исправить, представляют серьезные риски для безопасности систем и данных. Для разработчиков и ИТ-команд обнаружение уязвимости нулевого дня означает срочную необходимость защиты своих систем. Эта срочность подчеркивает важность своевременного исправления, что является незаменимой практикой для защиты корпоративных сред от кибератак. В последнее время техническое сообщество активно обсуждает новости о выявленных уязвимостях в различных продуктах Microsoft — раскрытие, которое затрагивает Microsoft Defender и ставит под угрозу более миллиард пользователей Windows.

Фон и контекст

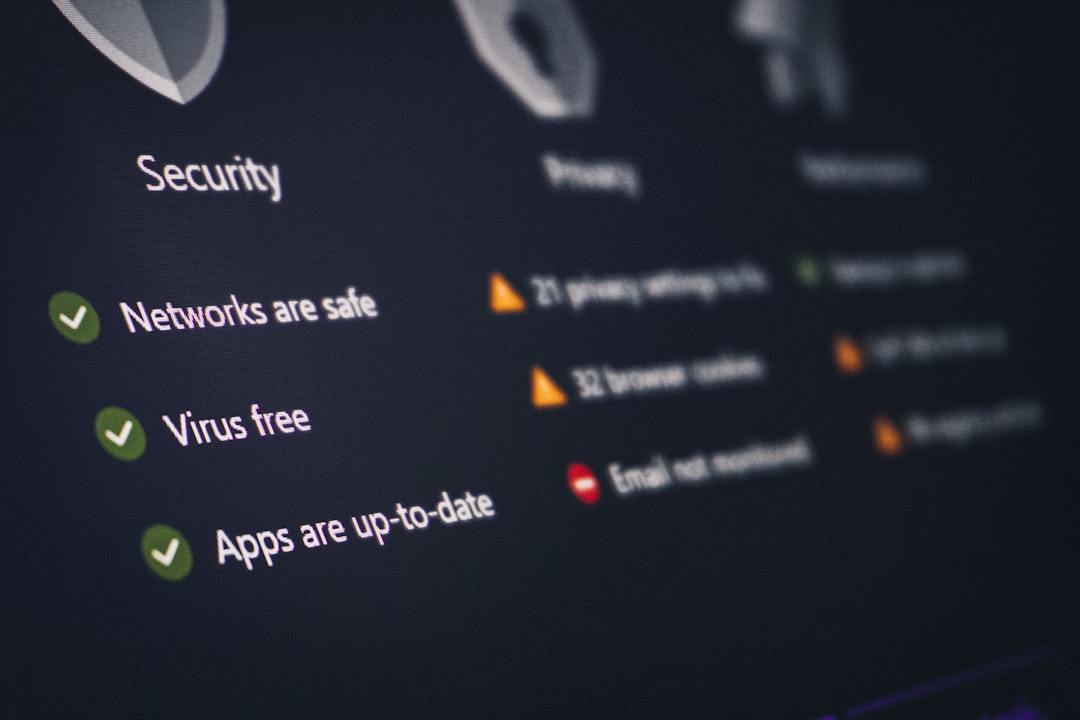

Microsoft Defender уже давно играет важную роль в стратегиях безопасности предприятий, действуя как первая линия защиты от вредоносного ПО и других злонамеренных угроз. Его интеграция в бизнес-операции направлена на обеспечение комплексной защиты с минимальным влиянием на производительность систем. Однако появление уязвимостей нулевых дней, таких как недавно раскрытые, нарушает этот баланс. Исторически эксплотация нулевых дней наблюдала резкий рост, что привело к тому, что многие организации понесли утечки данных и финансовые потери.

Недавнее раскрытие вызвало различные реакции со стороны Microsoft и более широкого сообщества безопасности. Microsoft обязалась расследовать и устранить эти уязвимости, что является гарантией, направленной на поддержание общественного доверия. Тем временем эксперты по безопасности со всего мира призывают к осторожности и оперативным действиям для смягчения потенциального ущерба. Такие уязвимости заставляют пересмотреть текущие протоколы безопасности, подчеркивая недостатки, которые могут быть использованы злоумышленниками.

Что именно изменилось

Недавние утечки раскрыли три конкретные уязвимости внутри Microsoft Defender: BlueHammer, RedSun и UnDefend. BlueHammer, идентифицированный как CVE-2026-33825, был исправлен14 апреля 2026 года. Однако RedSun и UnDefend остаются без патчей на 21 апреля 2026 года. Это оставляет критическое окно открытым для злоумышленников, увеличивая срочность для разработчиков применить временные защитные механизмы.

Хронология этих событий развивалась быстро, начиная с первоначального открытия BlueHammer 1 апреля 2026 года. Вскоре, 10 апреля 2026 года, были идентифицированы RedSun и UnDefend, что вызвало немедленное беспокойство у специалистов по кибербезопасности. Эти уязвимости были публично раскрыты 17 апреля 2026 года, что некоторые эксперты критикуют за потенциальное ускорение эксплуатации со стороны злоумышленников. Текущая незаплатившаяся ситуация с RedSun и UnDefend создает значительные вызовы, с потенциальными серьезными последствиями в случае эксплуатации в дикой природе.

Что это значит для разработчиков

Для разработчиков эти уязвимости равны повышенному риску несанкционированного доступа и потенциальных утечек данных. Незапатченные недостатки могут быть использованы для получения доступа к системам, ставя под угрозу конфиденциальную информацию. Разработчики теперь должны заниматься выявлением и внедрением дополнительных мер безопасности, что является актуальной проблемой с учетом высоких ставок.

Более того, заражения вредоносным ПО могут привести к серьезным операционным сбоям. Эти сбои ставят под угрозу не только немедленные бизнес-процессы, но и долгосрочные стратегические инициативы, потенциально задерживая сроки проектов. Поэтому разработчикам может потребоваться изучить альтернативные антивирусные решения для защиты от этих уязвимостей до тех пор, пока Microsoft не предоставит комплексные патчи.

Влияние на бизнес/команды

Влияние этих уязвимостей значительно различается между стартапами и крупными предприятиями. Для стартапов ограниченные ресурсы могут сделать особенно сложным быстрое реагирование на такие уязвимости. Один успешный кибератак может привести к катастрофическим утечкам данных, подрывая не только доверие клиентов, но и жизнеспособность стартапа.

С другой стороны, крупные предприятия сталкиваются с увеличенными расходами при внедрении дополнительных стратегий смягчения. Хотя у них может быть больше ресурсов, чем у стартапов, репутационный ущерб от утечки безопасности может быть далеко идущим. Таким образом, предприятия находятся под давлением изменить свои протоколы ИТ-безопасности и повысить время реагирования, чтобы защитить свою инфраструктуру от активных угроз.

Как адаптироваться / действия

Для смягчения этих рисков ИТ-команды безопасности должны немедленно применять все доступные обновления и патчи. Поддержание систем в актуальном состоянии остается фундаментальной, но мощной защитой против эксплуатации. Кроме того, рассмотрение решений антивирусов сторонних производителей может обеспечить дополнительный уровень безопасности в этот уязвимый период.

Активный мониторинг признаков эксплуатации имеет решающее значение. Использование инструментов обнаружения угроз и услуг реального времени может помочь командам выявлять необычные действия и быстро реагировать. Разработка плана реагирования на инциденты, специально разработанного для этих сетевых уязвимостей, является еще одним рекомендуемым шагом для повышения готовности и эффективного смягчения потенциальных последствий.

Риски и соображения

Незапатченное состояние RedSun и UnDefend представляет собой критические риски. Без патчей эти уязвимости остаются потенциальными каналами для несанкционированного доступа и эксплуатации. Оценка вероятности активной эксплуатации должна быть приоритетом для ИТ-команд, поскольку игнорирование этого может привести к разрушительным кибератакам.

Бдительность пользователей и проактивные меры безопасности становятся еще более важными в этом контексте. Команды должны обучать сотрудников распознавать фишинговые попытки и другие тактики, часто используемые для эксплуатации уязвимостей. Обеспечение надежной безопасности в организации может еще больше снизить риск успешных попыток эксплуатации.

Заключение

Раскрытие этих уязвимостей нулевых дней подчеркивает серьезную проблему для систем, полагающихся на технологии Microsoft. Влияние на данные пользователей и более широкие ИТ-рамки безопасности глубоко, подчеркивая необходимость улучшенной коммуникации и сотрудничества между технологическими компаниями и независимыми исследователями безопасности. Такое сотрудничество является жизненно важным для разработки своевременных решений и предотвращения будущих инцидентов. Разработчики и предприятия призваны оставаться бдительными и проактивными в укреплении своих защитных мер против этих развивающихся угроз.